現在很多客戶都是以測試為借口, 要來測試機之後要麼用來掃肉機, 要麼用來做DDOS攻擊, 或者做比如ARP攻擊掛馬等一些網絡應用, 給機房的穩定性帶來很大影響, 所以一般正規的IDC服務商是不允許測試的. 由於測試機一般都只是短時間的測試, 所以很多人拿到測試之後往往會在上邊做上後門, 這樣方便以後繼續利用.

做後門的方法很多, 這樣的黑客軟件很數不勝數, 其中sethcexe入侵非常簡單, 用COPY命令將cmd.exe復制為sethc.exe,這樣在登陸界面是連按五下左SHIFT就可以調出我們可愛的CMD命令窗口SHELL(系統權限)了!----------------------copy cmd.exe sethc.exe , 最後重啟後進入登陸介面...現在我們連續按五下左SHIFT..出現了個cmd命令窗口,它是shell(系統權限).... 使用DOS命令:net user administrator 123456 就可以把管理員密碼成:123456了..試下使用123456就可以登陸了!..

比如也可以利用CMD替換掉logon.scr等待屏保獲得CMDSHELL也一種方法!

知道了原理, 處理起來也是很簡單的, 這裡主要介紹兩種方法:

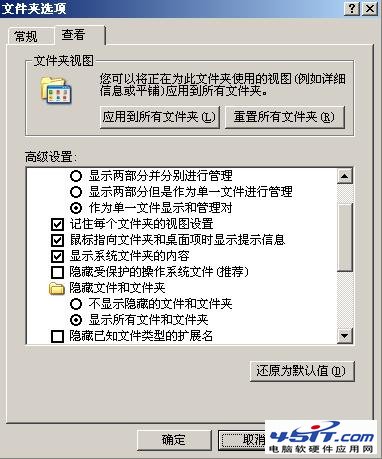

第一種是直接刪除C:\WINDOWS\system32和C:\WINDOWS\system32\dllcache這兩個目錄的sethc.exe文件,(注意:dllcache這個目錄是隱藏的,要在文件夾選項裡選擇"顯示所有文件和文件夾"把"隱藏受系統保護的操作系統文件"的選擇取消才能看得到).

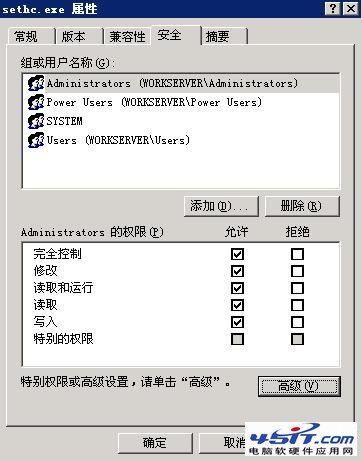

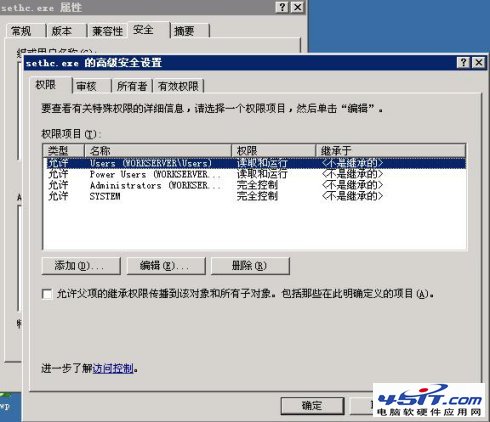

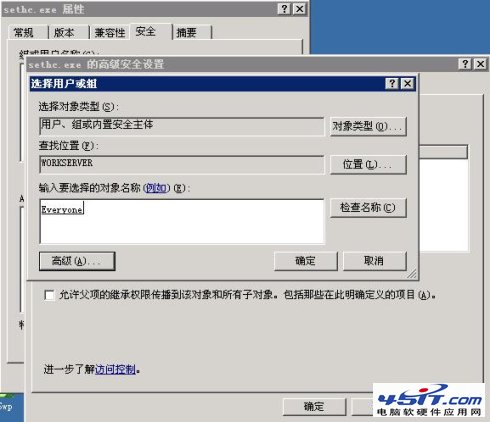

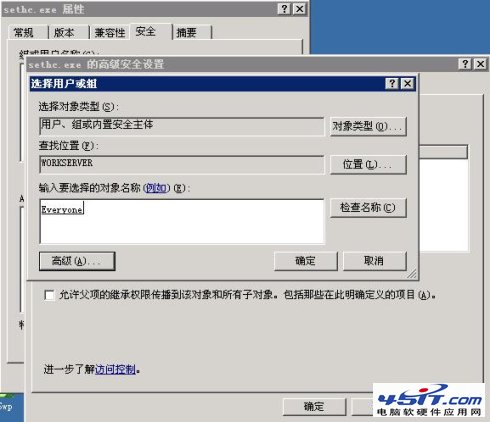

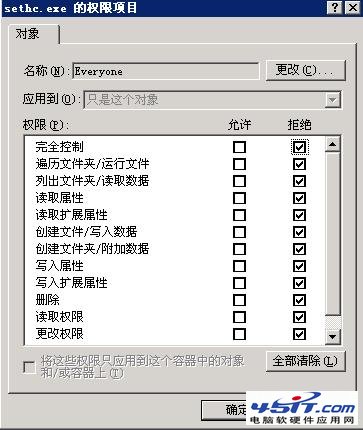

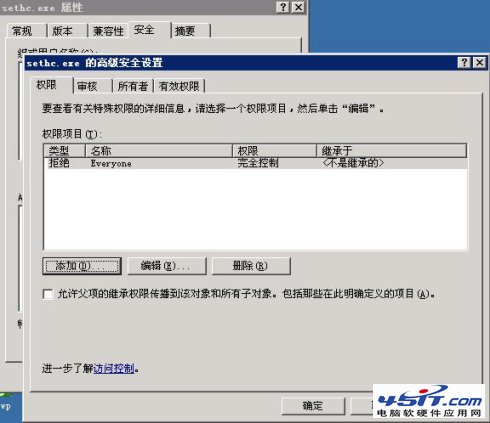

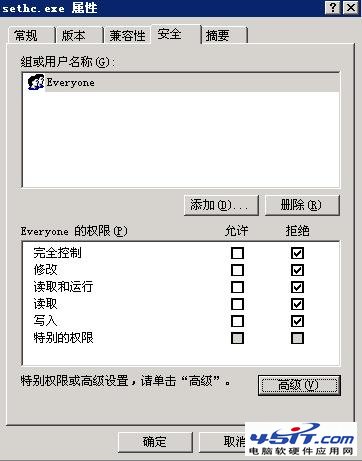

2.使用權限來約束這兩個文件C:\WINDOWS\system32和C:\WINDOWS\system32\dllcache這兩個目錄的sethc.exe文件,(注意:dllcache這個目錄是隱藏的,要在文件夾選項裡選擇"顯示所有文件和文件夾"把"隱藏受系統保護的操作系統文件"的選擇取消才能看得到). 在權限裡設置為所有用戶(Everyone)禁止運行.

以上的圖片就不做詳細說明了。大家應該知道的。刪除不如直接禁止運行的好。這樣可以防止再次被安裝及覆蓋