1. 常規的安全防護

所謂“常規的安全防護”即施行同Windows 98一樣的安裝防病毒軟件、升級系統、禁止Ping三種安全方式。要強調的是Windows XP和它的前輩Windows 2000一樣,漏洞層出不窮,對於系統的升級不能像對Windows 98般馬虎,除了要安裝Microsoft針對“沖擊波”的漏洞補丁外,建議將Windows XP升級為最新的Service Pack 1(升級後會提高資源占有,不過安全性、穩定性有所提高)。

2. 禁止遠程協助,屏蔽閒置的端口

在Windows XP上有一項名為“遠程協助”的功能,它允許用戶在使用計算機發生困難時,向MSN上的好友發出遠程協助邀請,來幫助自己解決問題。

而這個“遠程協助”功能正是“沖擊波”病毒所要攻擊的RPC(Remote Procedure Call)服務在Windows XP上的表現形式。建議用戶不要使用該功能,使用前也應該安裝Microsoft提供的RPC漏洞工具和“沖擊波”免疫程序。禁止“遠程協助”的方法是:打開系統屬性對話框(右鍵“我的電腦”、“屬性”),在“遠程”項裡去掉“允許從這台計算機發送遠程協助邀請”前面的“√”。

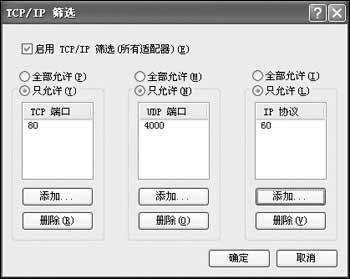

使用系統自帶的“TCP/IP篩選服務”就能夠限制端口。方法如下:在“網絡連接”上單擊右鍵,選擇“屬性”,打開“網絡連接屬性”對話框,在“常規”項裡選中裡面的“Internet協議(TCP/IP)”然後單擊下面的[屬性]按鈕,在“Internet協議(TCP/IP)屬性”窗口裡,單擊下面的[高級]按鈕,在彈出的“高級TCP/IP設置”窗口裡選擇“選項”項,再單擊下面的[屬性]按鈕,最後彈出“TCP/IP篩選”窗口,通過窗口裡的“只允許”單選框,分別添加“TCP”、“UDP”、“IP”等網絡協議允許的端口(如圖1),未提供各種服務的情況,可以屏蔽掉所有的端口。這是最佳的安全防范形式。

圖1

3. 禁止終端服務遠程控制

“終端服務”是Windows XP在Windows 2000系統(Windows 2000利用此服務實現遠程的服務器托管)上遺留下來的一種服務形式。用戶利用終端可以實現遠程控制。“終端服務”和“遠程協助”是有一定區別的,雖然都實現的是遠程控制,終端服務更注重用戶的登錄管理權限,它的每次連接都需要當前系統的一個具體登錄ID,且相互隔離,“終端服務”獨立於當前計算機用戶的邀請,可以獨立、自由登錄遠程計算機。

在Windows XP系統下,“終端服務”是被默認打開的,(Windows 2000系統需要安裝相應的組件,才可以開啟和使用終端服務)也就是說,如果有人知道你計算機上的一個用戶登錄ID,並且知道計算機的IP,它就可以完全控制你的計算機。

在Windows XP系統裡關閉“終端服務”的方法如下:右鍵選擇“我的電腦”、“屬性”,選擇“遠程”項,去掉“允許用戶遠程連接到這台計算機”前面的“√”即可。

4.關閉Messenger服務

Messenger服務是Microsoft集成在Windows XP系統裡的一個通訊組件,它默認情況下也是被打開的。利用它發送信息時,只要知道對方的IP,然後輸入文字,對方的桌面上就會彈出相應的文字信息窗口,且在未關閉掉Messenger服務的情況下強行接受。

很多用戶不知道怎麼關閉它,而飽受信息的騷擾。其實方法很簡單,進入“控制面板”,選擇“管理工具”,啟動裡面的“服務”項,然後在Messenger項上單擊右鍵,選擇“停止”即可(如圖2)。

圖2

5. 防范IPC默認共享

Windows XP在默認安裝後允許任何用戶通過空用戶連接(IPC$)得到系統所有賬號和共享列表,這本來是為了方便局域網用戶共享資源和文件的,但是任何一個遠程用戶都可以利用這個空的連接得到你的用戶列表。黑客就利用這項功能,查找系統的用戶列表,並使用一些字典工具,對系統進行攻擊。這就是網上較流行的IPC攻擊。

要防范IPC攻擊就應該從系統的默認配置下手,可以通過修改注冊表彌補漏洞:

第一步:將HKEY_LOCAL _MACHINESYSTEMCurrentControlSetControlLSA的RestrictAnonymous 項設置為“1”,就能禁止空用戶連接。

第二步:打開注冊表的HKEY_LOCAL_MACHINESYSTEMCurrentControlSet Services LanmanServerParameters 項。

對於服務器,添加鍵值“AutoShareServer”,類型為“REG_DWORD”,值為“0”。

對於客戶機,添加鍵值“AutoShareWks”,類型為“REG_DWORD”,值為“0”。

6. 合理管理Administrator

Windows 2000/XP系統,系統安裝後都會默認創建一個Administrator用戶,它擁有計算機的最高管理權限。而有的用戶在安裝時,根本沒有給Administrator用戶設置密碼。黑客就利用這一點,使用高級用戶登錄對方計算機。因此,個人用戶應該妥善保管“Administrator”用戶信息,Windows 2000登錄時,要求輸入Administrator用戶的登錄密碼,而Windows XP在正常啟動後,是看不到Administrator用戶的,建議使用Windows XP的用戶進入安全模式,再在“控制面板”的“用戶賬戶”項裡為Administrator用戶添加密碼,或者將其刪除掉,以免留下隱患。

針對個人操作系統的安全防護,筆者就介紹Windows 98與Windows XP兩款,至於Windows 2000由於它有Professional和Server版本之分,兩種版本的Windows 2000防護形式類似Windows XP與Windows 2003,這裡就不分開來具體介紹了,下面來說說針對服務器使用的Windows 2003和Linux系統。