Windows文件服務器在網絡中的作用至關重要。它們承載了敏感文件、數據庫和密碼等等。當文件服務器宕機的時候,網絡很可能因此癱瘓,如果它們被破壞,等於打開了潘多拉魔盒。

下面是TechTarget中國特約作者遇到過的文件服務器被黑客攻擊的真實案例。和大家分享所遇到的情形以及這些漏洞是如何被利用來破壞系統的——這些都是從一個黑客的角度來看的。這將幫助你進一步了解在新聞中看到的關於系統漏洞如何被利用以及結合具體的情況來了解安全問題——幫助你從一個全新的角度來開始檢測你的服務器安全,你將會認識並非所有安全問題都是深不可測的。

第一步:發現一個沒有安裝的補丁 將所有你知道的微軟重要安全更新都安裝上,然後用我最喜歡的幾個漏洞探測工具進行掃描。你會發現一定還有可能被攻擊的漏洞存在。

你會常常發現,大多數Windows文件服務器安全漏洞問題都是因為忘了安裝補丁導致的,這種情況常常在網絡內部就會導致攻擊。這很大程度上要歸咎於許多網絡在內部沒有部署入侵保護系統——所有內部連接都是被信任的。如果你公司裡面有不法分子試圖控制你的Windows服務器,那就麻煩了。

讓我們從一個內部攻擊者的角度來看看一個忘了打windows補丁的漏洞是怎樣被發現的。他所需要的只是一個內部網絡的連接和幾個可以免費下載的安全工具:NeXpose Community edition 和 Metasploit。

以下就是具體步驟: 有不良企圖的用戶通過安裝NeXpose來掃描網絡——或者他所知道的一系列重要服務器——掃描漏洞。

接著他發現了一個文件服務器的MS08-067漏洞允許‘任意代碼’執行,這看起來實在有點可笑。

然後這個用戶進入Metasploit的檢測清單頁面可以看到該漏洞。

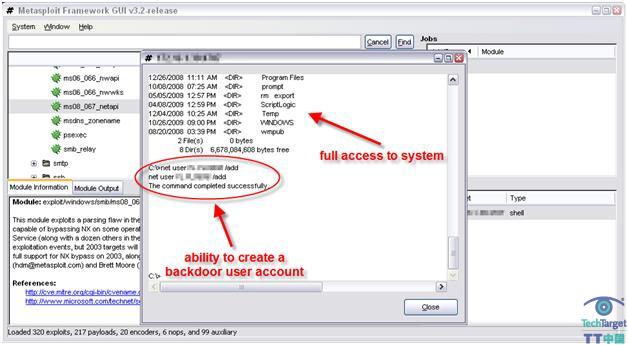

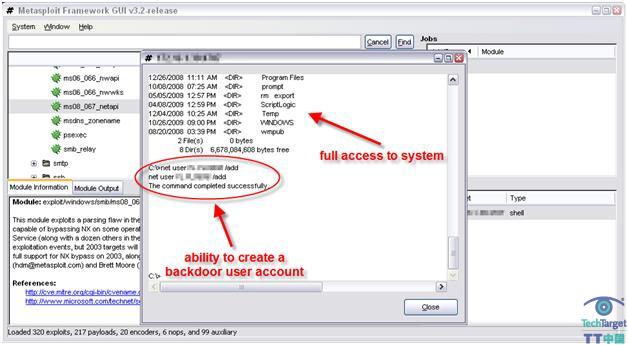

接著他下載並安裝Metasploit,添加一些參數,然後創建可以完全訪問你的服務器的命令,如下圖所示。

圖1.用Metasploit檢查MS08-067漏洞 這在有漏洞的Windows系統和相關應用上可以被一再重復操作,哪怕你一點都不了解。想想這可能造成的破壞有多可怕吧:刪除文件,復制備份SAM數據庫和敏感文件,添加/刪除用戶,等等。如果你有放在公網上供公共訪問的服務器卻沒有防火牆保護,相同類型的攻擊也可能通過INTERNET發生。

另外很重要的是要記住上面提到的網絡連接可以通過一個不安全的無線網絡取得。一個常見的例子是可以通過原本提供給倉庫中的掃描設備使用的無線熱點直接連接到你的網絡中。不管它們是使用WEP、WPA或者其它的加密方式來保證這些掃描設備的安全性,任何在一定距離范圍內(常常是在你的停車場裡或者旁邊的大樓)的設備都能輕易的接入你的網絡從而展開攻擊。

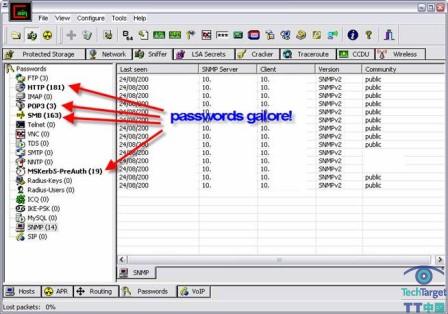

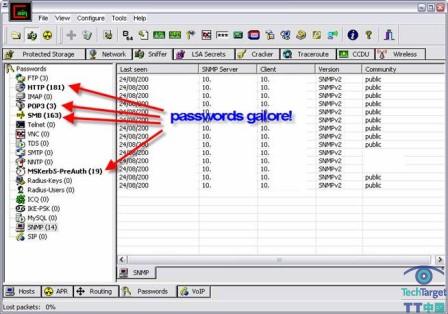

第二步:嗅探網絡取得有用信息 說到不安全的無線網絡,有惡意的外來攻擊者潛入你的網絡取得敏感信息一般是利用一些無線網絡分析工具,如CommView for WiFi 或者 AirMagnet WiFi Analyzer。另外,如果攻擊者可以獲得一個你網絡的物理連接(或者是一個被信任的用戶),他就能用工具來進行ARP攻擊,這可以讓他穿透你的以太網‘安全’控制並從你的網絡中拿到任何他想要的東西。

為什麼要攻擊一個文件服務器就必需做這個呢?很簡單,攻擊者可以很容易地通過SMB、POP3、WEB、FTP和windows認證對話來取得密碼然後用它做為一個非法的直接鏈接來訪問你的文件服務器。

圖2.利用如Cane%Abel這樣的工具可以輕松或者密碼

下面是TechTarget中國特約作者遇到過的文件服務器被黑客攻擊的真實案例。在本文的上半部分中,我們介紹了如何發現一個沒有安裝的補丁,以及嗅探網絡取得有用信息的方法。接下來還有幾步?

第三步:取得敏感文件

我一再重復這個話題因為問題看起來越來越糟糕。問題在於這些存儲在沒有保護的共享服務器上的敏感信息可以被網絡中的任何人隨意訪問——典型的是那些公共文件夾。為什麼?我的看法是網絡管理員常常有太多的信息需要管理,而且用戶也常常對他們的文件做一些草率的操作。當然,對於企業管理層來說,毫無疑問個人身份信息的安全管理是非常重要的。

下面是可能發生的事情:

一個擁有標准域權限的用戶(或者是一個取得了某個合法用戶權限的黑客)掃描網絡以找到共享文件。比如GFI LANguard就可以帶來這問題,它內置了一個查找共享資源的工具。

他找到共享資源然後嘗試一個一個的連接它們。

他發現文件實在是太多了,然後決定用windows浏覽器的搜索功能來篩選,或者更快更強大的工具如Effective File Search (EFS)來尋找敏感信息。

攻擊者搜索。doc,.xls,.txt和類似的文本文件包含關鍵字如“ssn”,“dob”“confidential”等等。毫無疑問地,只要他搜索到的文件不是成百上千個,他一定會找到一些有用的東西。

他將這些信息復制出來,然後用這些偷來的權限來進一步破壞,比如賣給他們的競爭者等等。

再重復一次,自己測試一下這個問題,你會發現我所說的一點不假。用什麼工具來尋找你要的文檔類型和關鍵字都可以。如果你的文件服務器是供公共訪問的(一般情況是禁止這樣的,但是我見到很多這樣的),那麼黑客可用用google queries做很多事情來取得敏感的服務器信息。要測試這一點,我建議用Acunetix's Web Vulnerability Scanner,它內置一個google攻擊數據庫(GHDB)掃描功能。

第四步:進行間接影響文件服務器安全的攻擊

最後,很容易就可以在你的網絡中找到其它漏洞也很容易間接造成文件服務器被操縱和攻擊。這些大多數是因為物理設備安全問題。

我想說的一個嚴重問題是,一些數據中心中的設備的網頁管理界面可以被所有用戶訪問,包括任何在別的大樓中通過不安全的無線網絡連接進來的用戶。更糟糕的是,這個數據中心管理應用是用默認的用戶和密碼運行的。這意味著一旦你登陸上去,可以將門禁感應禁用,安全警告發送可以被更改,日志文件也能更改,等等。這對黑客來說,是多麼好的方式來掩蓋攻擊的痕跡。

我還曾見過很多次文件服務器被完全公共開放(典型的在忙碌的金融公司,醫療機構,網絡被完全開放給本地業務系統)。我說的是完全沒有安全控制的網絡環境——甚至連最基本的物理設備安全控制都沒有。這些服務器常常連屏幕都不鎖定,這很容易導致管理員後門。

黑客還能獲知系統內部的關聯,這樣他們就能在沒有人的時候進入系統盜取需要的信息。破解Windows文件服務器很難?因為硬盤都是不加密的,黑客要做的只是用一些如Ophcrack Live CD 或 ElcomSoft System Recovery這樣的工具來破解或者重置系統密碼,包括管理員密碼。這就是為什麼我要建議將服務器硬盤加密的原因,它幾乎是最後一道防線了。

最後——不要閒坐著

請切記如果黑客可以這麼做,那麼你自己也應該測試操作一遍。你可以自己嘗試攻擊一下你的windows文件服務器——以惡意的方式——來看看從沒有限制的網絡內部和外部分別能做些什麼。請記住進行這些測試要注意方式方法,這樣可以保證你用正確的方式,在合適的時間,用合適的工具,等等。