對於Windows計算機的內部管理(如公用計算機、設置多用戶的Windows等),密碼無不充當著抵擋非法用戶的第一道“防火牆”,但是你又是怎麼給Windows設置密碼呢?以Widows XP為例,僅僅是在“控制面板→用戶賬戶”中使用一個自己認為難以破解的密碼而沾沾自喜!其實,要堅固Windows XP的密碼防線還是有一些必須條件,下面兩個“案例”足以體現出來——

案例一:利用net命令漏洞添加用戶入侵Widows XP登錄

入侵可行性分析:Windows XP系統分區文件系統為FAT32格式、待入侵的Windows XP系統已創建的超級管理員賬戶名稱中沒有漢字。

入侵全過程:

1.開機啟動Windows XP,當屏幕顯示“正在啟動Windows XP”步驟時,按“F8”鍵調出系統啟動選擇菜單,選擇“帶命令行的安全模式”命令項;

2.一會兒後,列出Administrator和其他用戶的選擇菜單,選擇Administrator後回車,進入命令行模式;

3.鍵入命令:“net user USERa 123456 /Add”(不包括全角引號,下同),回車後,系統自動添加以USERa為名稱、密碼為123456的用戶。如果系統中已經存在USERa用戶,那麼也可以將現有的USERa用戶的密碼更改為123456,注意,是無需輸入原密碼就可以更改的噢;

4.接著使用“net localgroup administrator USERa /Add”命令提升USERa用戶為管理員級別,即擁有所有權限操作系統;

5.最後一步,就是重新啟動計算機,在登錄窗口中使用新增加的賬戶,輸入剛剛更改的新密碼,已經成功登錄。

防范措施:

防范建議一:盡量用NTFS文件系統安裝Windows XP,雖然NTFS在純DOS狀態還可以通過NTFS for DOS工具來訪問,但這也給入侵增加一些難度。如果你的Windows XP分區文件系統格式為FAT32,可以按以下操作將其轉換成NTFS格式:

1.點擊“開始→運行”,在文本框輸入“cmd”,回車;

2.在新打開的“命令提示符”窗口中輸入“convert C: FS:NTFS”(假設這裡的XP系統所在分區是C盤),回車後,系統即檢測當前分區文件系統,一會兒後提示輸入卷標,原先分區有卷標應輸入與原先相同的卷標,回車後即開始轉換文件系統。

友情提示:

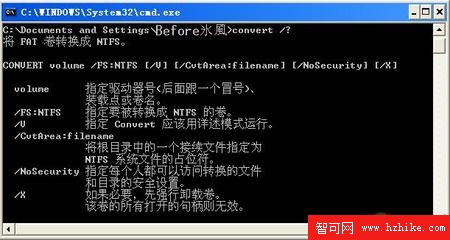

convert是Windows XP的一個DOS命令,其功能就是將FAT文件系統轉換成NTFS文件系統,在“命令提示符”窗口中輸入“convert /?”可以查看該命令的具體參數(如圖1)。

圖1

3.轉換成功後,在資源管理器中右擊C盤,選擇“屬性”命令,在“C盤 屬性”窗口中選中“啟用壓縮節省磁盤空間”復選框,點擊“確定”按鈕後,系統即開始壓縮C盤文件,一會兒會彈出一些文件正在使用警告框,選擇全部忽略即可。

防范建議二:給“Administrator”名稱的管理員賬戶應用密碼,或修改此賬戶名稱,具體方法後文將提及;另外創建的管理員賬戶最好包含漢字,目的是給入侵者輸入過程帶來麻煩。

案例二:通過替換密碼管理文件入侵Widows XP

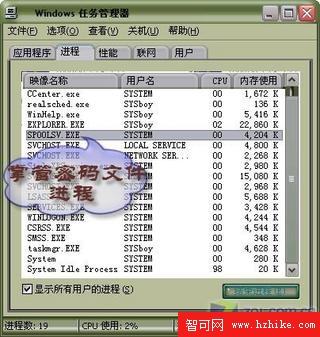

入侵可行性分析:Widows XP是通過“SPOOLSV.EXE”進程(如圖2)管理Windows XP登錄的,每次登錄系統時,系統首先調用“SPOOLSV.EXE”進程檢驗當前系統是否使用密碼。對於未設置登錄密碼的賬戶,“SPOOLSV.EXE”進程就記住後采用自動登錄方式,即跳過密碼檢測步驟。所以此案例入侵的成功性非常高。

圖2

入侵全過程:

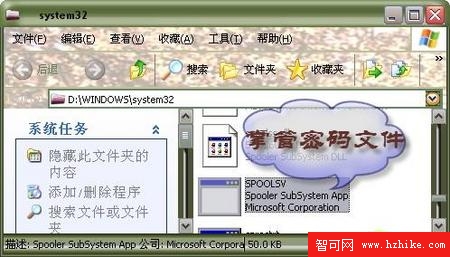

1.找一台沒有設置密碼的Windows XP系統,進入XP系統盤的“\Windows\system32”系統目錄,把其中的名為“SPOOLSV.EXE”(50KB)拷貝到軟盤或閃存裡(如圖3)。

圖3

友情提示:

如果未在“\Windows\system32”文件夾中找到指定文件,則說明當前系統隱藏顯示系統文件,在資源管理器中點擊菜單“工具→文件夾選項”,在“查看”標簽頁中撤消“隱藏受保護的操作系統文件(推薦)”復選框,並將“隱藏文件和文件夾”選擇為“顯示所有文件和文件夾”方式。

2.准備好密碼文件後,先確認待入侵的Windows XP的文件系統,如果是FAT32,那麼將非常方便,只需找一張啟動盤,把軟盤裡的“SPOOLSV.EXE”拷貝到目標XP系統分區的“\Windows\system32”文件夾覆蓋即可。如果是NTFS文件系統,案例一已提及通過NTFS for DOS訪問,當然如果是NT多系統共存,也可進入其它系統替換,反正最終目的是成功替換“SPOOLSV.EXE”文件。

3.替換文件後,正常方式啟動Windows XP,一會兒後你會發現可以不用輸入密碼直接進入Windows XP桌面(多用戶的XP系統會選擇第一個用戶登錄),已成功入侵。

入侵後遺症:雖然本案例可以成功進入Windows XP,但切換或注銷用戶後將要求輸入密碼。換句話說,其實只是使系統啟動跳過登錄窗口,一旦激活登錄窗口(切換或注銷用戶),就正常執行密碼檢測步驟。另外,它將破壞系統的休眠功能。

防范措施:注意一下案例一的“防范建議一”,給入侵帶來些麻煩;啟用Windows XP的密碼策略功能,即本文的主題。

通過以上兩個案例,似乎感覺到Widows XP的密碼形同虛設。其實這只是Widows XP默認設置密碼步驟隱藏的危險,通過其定義更安全的密碼規則用到的是系統的“本地安全設置”工具我們完全可以堅固Widows XP密碼防線。

1.運行“本地安全設置”工具

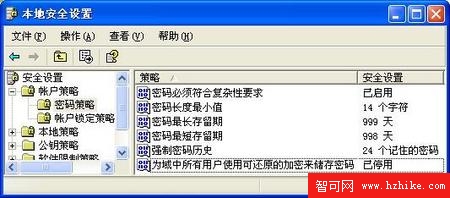

點擊“開始→運行”中輸入“secpol.msc”激活它。在主窗口的左側目錄樹依次展開“賬戶策略→密碼策略”,我們要定義的密碼規則就是在右側面板顯示的選項了(如圖4所示)!

圖4

2.設置密碼規則各選項

首先雙擊“密碼必須符合復雜性要求”,將安全設置設為“已啟用”,此時用戶在“控制面板→用戶賬戶”中創建的密碼必須包含大小寫英文、阿拉伯數字及特殊字符(如標點符號、!@#$%^&()等等)三種類型字符,如果未包含其中一種字符,將會彈出對話框提示。

友情提示:測試密碼安全的條件:

⑴.不以自己的名稱、生日和從詞典中查找得到的簡單的單詞或數字作為密碼的全部組成部分;

⑵.在自己的密碼中加入特殊字符,如“+-*/~”等,必要的話,可以交替大小寫,雖然大部分程序支持漢字作為密碼,但介於輸入的弊端(即在其它文本框中輸入漢字,采用剪貼拷貝的方法輸入),建議還是不要使用漢字密碼;

如果你覺得這樣創建密碼簡單,但不容易記住,那麼可以嘗試這種方法:首先造一句自己非常熟悉易記的英文句子,可以是名言名句或者如“Hello!Is it my PassWord?”類似的句子,這樣我們就可以按部就班出“H!IimPw?”的簡短密碼,在輸入密碼時,在心中默念這個句子(千萬別讀出聲噢!),輸入其中的關鍵字即可。

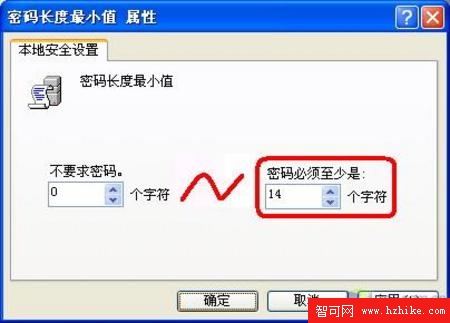

密碼長度最小值(如圖5所示):用戶創建密碼的最小位數,可以輸入0至14之間的阿拉伯數字,0表示不要求檢測創建的密碼長度。一旦用戶創建的密碼不滿足要求的位數,系統也將彈出對話框警告;

圖5

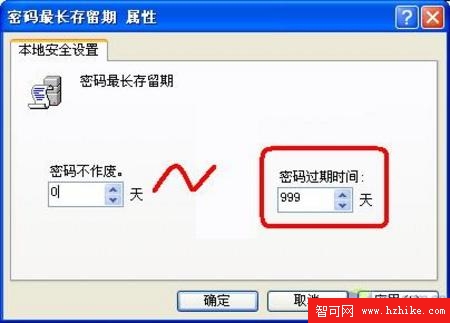

密碼最長存留期(如圖6所示):這個選項比較有意思,是設置密碼的過期時間,即在指定的周期時間內必須更換一次符合要求的新密碼。當然,設置為0則表示密碼永久不作廢,最長的周期時間是999天;

圖6

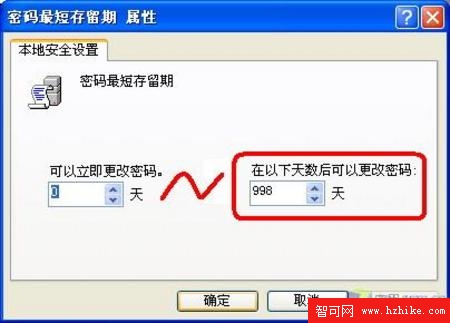

密碼最短存留期(如圖7所示):與“密碼最長存留期”選項相對,即設置密碼的存活的最少時間,在這段時間內,用戶不允許更改密碼。同樣,設置為0可以隨時更改密碼,密碼可存活的最長時間是998天;

圖7

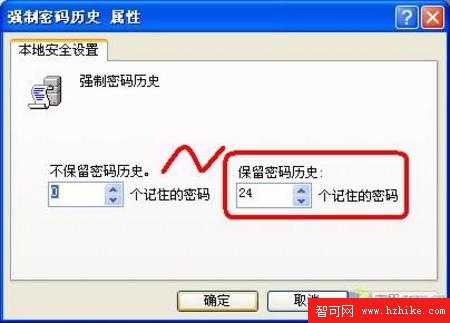

強制密碼歷史(如圖8所示):頻繁更改密碼,必然產生多個不同的密碼,而此時系統會幫你“記憶”你曾經使用過的密碼,幫你記憶的密碼數量就由你來“告訴”系統了。0表示不用系統保留密碼歷史,系統最多也只能幫你記憶24個密碼歷史,原來系統的記憶力也有限制的^-^;

圖8

為域中所有用戶使用可還原的加密來儲存密碼:為保證密碼安全,建議停用此功能。

清楚了各選項的具體意思和范圍,我們就可以靈活定制密碼規則了,筆者這裡提供一個參考方案:密碼復雜性要求啟用、密碼長度最小值設為8個字符、強制密碼歷史設置為0後,接著確定密碼最長(短)存留期,一般將最長存留期設為最短存留期的2至3倍,如最長存留期設為30天,那麼最短存留期可以設置為10天,這樣比較合理。

3.重命名系統管理員賬戶

Windows XP默認的系統管理員賬戶名稱是“Administrator”(即所謂的真正的系統管理員