那只好做一回網管了,如果你是網管你會如何去追查問題的來源了?程序問題就去查看“事件查看器”,如果是IIS問題當然是查看IIS日志了!系統文件夾的system32低下的logfile有所有的IIS日志,用來記錄服務器所有訪問記錄。因為是虛擬主機的用戶,所以每個用戶都配置獨立的IIS日志目錄,從裡面的日志文件就可以發現入侵者入侵BBS的資料了,所以下載了有關時間段的所有日志下來進行分析,發現了很多我自己都不知道資料!哈哈哈,這下子就知道入侵者是怎麼入侵我的BBS了。

(入侵日記1)

從第一天裡日志可以發現入侵者早就已經對我的BBS虎視耽耽的了。而且不止一個入侵者這麼簡單,還很多啊。頭一天的IIS日志就全部都是利用程序掃描後台留下的垃圾數據。

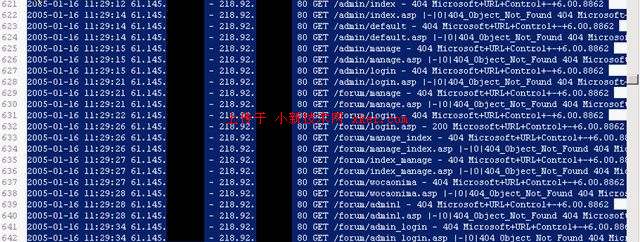

圖1

看上面的日志可以發現,入侵者61.145.***.***利用程序不斷的在掃描後台的頁面,似乎想利用後台登陸漏洞從而進入BBS的後台管理版面。很可惜這位入侵者好像真的沒有什麼思路,麻木的利用程序作為幫助去尋找後台,沒有什麼作用的入侵手法。

(入侵日志2)

查看了第二天的日志,開始的時候還是普通的用戶訪問日志沒有什麼特別,到了中段的時候問題就找到了,找到了一個利用程序查找指定文件的IIS動作記錄。

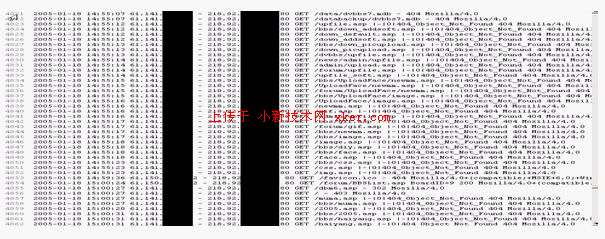

圖2

從上面的資料發現入侵者61.141.***.***也是利用程序去掃描指定的上傳頁面,從而確定入侵目標是否存在這些頁面,然後進行上傳漏洞的入侵。還有就是掃描利用動網默認數據庫,一些比較常用的木馬名稱,看來這個入侵者還以為我的BBS是馬坊啊,掃描這麼多的木馬文件能找著就是奇跡啊。繼續往下走終於被我發現了,入侵者61.141.***.***在黑了我網站首頁之前的動作記錄了,首先在Forum的文件夾目錄建立了一個Myth.txt文件,然後在Forum的文件夾目錄下再生成了一只木馬Akk.asp

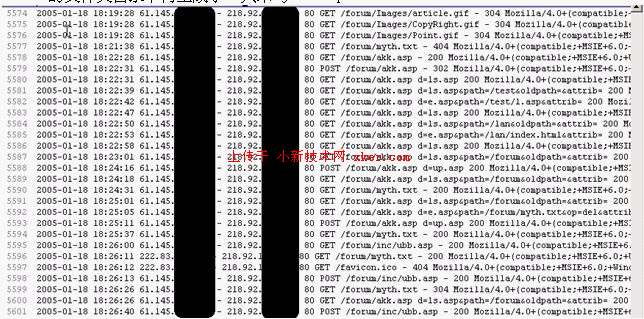

圖3

日志的記錄下,看到了入侵者利用akk.asp木馬的所有操作記錄。

詳細入侵分析如下:

GET /forum/akk.asp – 200

利用旁注網站的webshell在Forum文件夾下生成akk.asp後門

GET /forum/akk.asp d=ls.asp 200

入侵者登陸後門

GET /forum/akk.asp d=ls.asp&path=/test&oldpath=&attrib= 200

進入test文件夾

GET /forum/akk.asp d=e.asp&path=/test/1.asp&attrib= 200

利用後門在test文件夾修改1.asp的文件

GET /forum/akk.asp d=ls.asp 200

GET /forum/akk.asp d=ls.asp&path=/lan&oldpath=&attrib= 200

進入lan文件夾

GET /forum/akk.asp d=e.asp&path=/lan/index.html&attrib= 200

利用編輯命令修改lan文件夾內的首頁文件

GET /forum/akk.asp d=ls.asp 200

GET /forum/akk.asp d=ls.asp&path=/forum&oldpath=&attrib= 200

進入BBS文件夾(這下子真的進入BBS目錄了)

POST /forum/akk.asp d=up.asp 200

GET /forum/akk.asp d=ls.asp&path=/forum&oldpath=&attrib= 200

GET /forum/myth.txt – 200

在forum的文件夾內上傳myth.txt的文件

GET /forum/akk.asp d=ls.asp&path=/forum&oldpath=&attrib= 200

GET /forum/akk.asp d=e.asp&path=/forum/myth.txt&op=del&attrib= 200

POST /forum/akk.asp d=up.asp 200

GET /forum/myth.txt – 200

利用後門修改Forum文件夾目錄下的myth.txt文件。之後又再利用旁注網站的webshell進行了Ubb.asp的後門建立,利用akk.asp的後門修改了首頁,又把首頁備份。暈死啊,不明白這位入侵者是怎麼一回事,整天換webshell進行利用,還真的摸不透啊。

分析日志總結:

入侵者是利用工具踩點,首先確定BBS可能存在的漏洞頁面,經過測試發現不可以入侵,然後轉向服務器的入侵,利用旁注專用的程序或者是特定的程序進行網站入侵,拿到首要的webshell,再進行文件夾的訪問從而入侵了我的BBS系統修改了首頁,因為是基於我空間的IIS日志進行分析,所以不清楚入侵者是利用哪個網站哪個頁面進行入侵的!不過都已經完成的資料收集了,確定了入侵BBS的入侵者IP地址以及使用的木馬(xiaolu編寫的),還留下了大量入侵記錄。整個日志追蹤過程就完畢了,本文技術含量不高,只是希望給各位小黑和網管知道入侵和被入侵都有跡可尋。

分析日志總結:

入侵者是利用工具踩點,首先確定BBS可能存在的漏洞頁面,經過測試發現不可以入侵,然後轉向服務器的入侵,利用旁注專用的程序或者是特定的程序進行網站入侵,拿到首要的webshell,再進行文件夾的訪問從而入侵了我的BBS系統修改了首頁,因為是基於我空間的IIS日志進行分析,所以不清楚入侵者是利用哪個網站哪個頁面進行入侵的!不過都已經完成的資料收集了,確定了入侵BBS的入侵者IP地址以及使用的木馬(xiaolu編寫的),還留下了大量入侵記錄。整個日志追蹤過程就完畢了,本文技術含量不高,只是希望給各位小黑和網管知道入侵和被入侵都有跡可尋。